Petya пришёл из Киева: массовая кибератака могла начаться с Украины

Немецкое Федеральное управление по информационной безопасности полагает, что масштабная кибератака, поразившая десятки стран мира, исходила с территории Украины. В ведомстве подчеркнули, что считают правдоподобным информацию о распространении вируса Petya через украинскую программу бухгалтерской отчётности M.E.Doc.

«Источник и главное направление кибератаки, по всей видимости, находятся на Украине, хотя нападение и приобрело глобальные масштабы», — говорится в заявлении BSI, опубликованном на официальном сайте организации.

«Согласно сообщениям, вредоносная программа была распространена через функцию обновления широко распространённой на Украине программы бухгалтерской отчётности M.E.Doc. Предварительно BSI считает этот тезис правдоподобным», — уточнили в ведомстве.

Глава BSI Арне Шонбом заявил, что нынешняя волна кибератак в очередной раз демонстрирует, насколько уязвимыми могут быть предприятия и организации в цифровом мире.

«В связи с острым кризисом мы призываем сделать информационную безопасность главным приоритетом», — отметил Шонбом.

Информацию о том, что ключевым каналом распространения вируса Petya на Украине стала бухгалтерская программа M.E.Doc украинского производства, ранее распространили в пресс-службе департамента киберполиции Украины.

В ответ разработчики M.E.Doc заявили, что выводы экспертов по кибербезопасности ошибочны, поскольку актуальная версия пакета обновления была выпущена 22 июня, а все файлы были проверены на наличие вирусов.

«Команда разработки M.E.Doc опровергает данную информацию и заявляет, что подобные выводы однозначно ошибочные, — ведь разработчик M.E.Doc, как ответственный поставщик программного продукта, следит за безопасностью и чистотой собственного кода. Для этого были заключены договора с крупными антивирусными компаниями для предоставления исполняемых бинарных файлов на анализ и подтверждение их безопасности. Также перед выпуском каждого обновления M.E.Doc передаёт в антивирусные компании свои файлы для анализа», — заявили в компании.

Вечером 28 июня в Киеве пройдёт пресс-конференция разработчиков M.E.Doc по вопросам кибератак.

Интересно, что программа M.E.Doc, которую часто называют реальной альтернативой попавшей под санкции российской 1С, уже не впервые становится источником проблем для своих пользователей. Так, в мае этого года через систему обновления M.E.Doc распространялся аналогичный вирус-вымогатель XData. Однако последствия той атаки были гораздо менее плачевными, отмечает издание Timer.

Говоря об особенностях нового кибернападения, исследователь Матьё Суиш в разговоре с The New York Times назвал новую атаку «улучшенной и более губительной версией WannaCry».

По сообщению американской компании по производству программного обеспечения Symantec, вирус-шифровальщик Petya использует тот же инструмент EternalBlue, что и вирус WannaCry, майская атака которого вывела из строя более 200 тыс. компьютеров в 150 странах мира.

Symantec analysts have confirmed #Petya#ransomware, like #WannaCry, is using #EternalBlue exploit to spread

— Security Response (@threatintel) 27 июня 2017 г.

«Аналитики Symantec подтвердили, что вирус-вымогатель Petya, как и WannaCry, использует эксплойт EternalBlue для распространения», — отметили в компании.

Эксплойтом называют вредоносную программу, которая использует уязвимости в программном обеспечении. Считается, что к разработке EternalBlue, позволявшего WannaCry распространяться из-за уязвимости в сетевом протоколе Windows (SMB), причастно АНБ, однако в ведомстве отрицают эти заявления.

В то же время обозреватель Forbes Томас Фокс-Брюстер отмечает, что для того, чтобы рассматривать нынешний вирус как совершенно новый вид вредоносной программы, корректнее называть его, например, NotPetya, поскольку он довольно существенно отличается от уже известного специалистам вируса Petya.

Сообщается, что, помимо эксплойта EternalBlue, новый вирус пользуется другими путями распространения. Бывший аналитик АНБ Дэвид Кеннеди заявил, что NotPetya находит в памяти заражённого компьютера пароли, чтобы с их помощью перемещаться в другие системы.

Вирус также распространяется с помощью инструмента для удалённого выполнения процессов PsExec: например, если заражённый компьютер имеет администраторский доступ к сети, заразиться может каждый компьютер этой сети, отметил эксперт по безопасности Кевин Бомонт.

«Это опасное сочетание может быть причиной, по которой текущая вспышка вируса так стремительно распространилась по всему миру, хотя после предыдущих атак, прогремевших на весь мир, большинство уязвимостей должны были быть исправлены. Нужен всего один уязвимый компьютер, чтобы получить доступ во внутреннюю сеть, а затем вирус завладеет правами администратора и распространится на другие компьютеры», — полагает сотрудник антивирусной компании ESET Роберт Липовски.

- Сотрудник «Лаборатории Касперского» рассказал RT об особенностях нового вируса

Ещё одной опасной особенностью нового вируса является то, что он может успешно атаковать компьютеры с обновлёнными операционными системами, включая Windows 10, тогда как WannaCry заражал только более старые версии ОС.

Petya-вымогатель: мир подвергся новой масштабной кибератаке

Petya-вымогатель: мир подвергся новой масштабной кибератаке

Руководитель отдела антивирусных исследований «Лаборатории Касперского» Вячеслав Закоржевский в беседе с RT рассказал, что в компании также приняли решение присвоить новому вирусу отдельное имя в связи с его особенностями.

«Год назад появился шифровальщик под названием Petya, который также поразил ряд компаний по всему миру. Новый шифровальщик появился буквально вчера, и мы его назвали ExPetr из-за некоторого сходства с шифровальщиком Petya, но его функциональность кардинально отличается. Это более совершенная с технической точки зрения угроза, поэтому она достойна отдельного именования», — подчеркнул Закоржевский.

Он добавил, что, по предварительным данным «Лаборатории Касперского», атаки и на российские, и на украинские компании были совершены одной и той же версией шифровальщика ExPetr, добавив, что реальный масштаб текущей атаки можно будет понять, скорее всего, лишь через несколько дней.

«Что касается вектора атаки на Украину, то однозначные выводы делать пока рано. Не исключено, что за счёт того, что у преступников были обширные данные, например, по e-mail адресам с предыдущей атаки или какие-то более эффективные способы проникновения, основная мощь обрушилась именно на Украину и Россию, но это ещё предстоит выяснить», — отметил эксперт.

- Reuters

Ранее бывший сотрудник американских спецслужб Эдвард Сноуден обвинил Агентство национальной безопасности США в масштабах текущей кибератаки. Он заявил, что вирус-шифровальщик Petya работает с эксплойтом EternalBlue, который разведслужбы применяли для использования уязвимости Windows и не делали ничего для устранения этой незащищённости на протяжении пяти лет.

Сноуден также призвал привлечь к ответственности АНБ.

How many times does @NSAGov's development of digital weapons have to result in harm to civil infrastructure before there is accountability? https://t.co/VOu28Ce9ee

— Edward Snowden (@Snowden) 27 июня 2017 г.

«Сколько раз разработки АНБ цифрового оружия должны приводить к нанесению ущерба гражданской инфраструктуре, прежде чем наступит ответственность?» — задался он вопросом.

Listen, people can disagree on surveillance. But when @NSAGov's focus on offense over defense shuts down US hospitals, it's time to act. https://t.co/4LL0CHFKOO

— Edward Snowden (@Snowden) 27 июня 2017 г.

«Послушайте, люди могут расходиться во мнениях касательно слежки, но когда из-за сосредоточенности АНБ на нападении вместо защиты закрываются американские больницы, время действовать», — подчеркнул Сноуден.

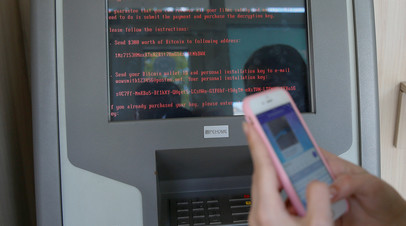

Во вторник, 27 июня, десятки частных и государственных организаций ряда стран стали жертвами масштабной кибератаки. Основной удар пришёлся на Украину и Россию, а затем вирус начал распространяться на Европу, Америку и Азию. Вредоносная программа шифрует данные на жёстком диске заражённых компьютеров, требуя $300 «выкупа» за дешифровку информации. Расследованием новых атак занимаются специалисты по кибербезопасности и спецслужбы по всему миру, включая ФБР и Министерство внутренней безопасности США.